Introducción

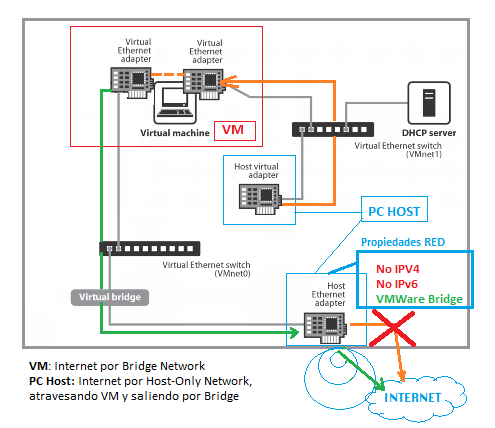

Se trata de usar una máquina virtual (VMWare) como Firewall (pfSense, ipFire, etc) de nuestra máquina física (Host).

La situación que hay que reproducir es la típica en una configuración con máquinas independientes, teniendo en cuenta que nuestro ordenador Host (Windows 10), donde se ejecuta la máquina virtual (PfSense), ha de estar conectado a internet a través de dicha máquina virtual y no a través de su propia conexión. Para ello hay que hacer ciertas configuraciones de red (en el dibujo el camino de color naranja representa al Host y el verde a la máquina Virtual).

Instalación de pfSense (u otro Firewall) en VMWare

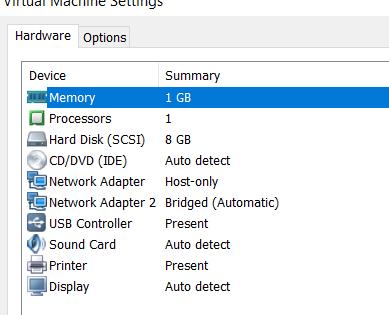

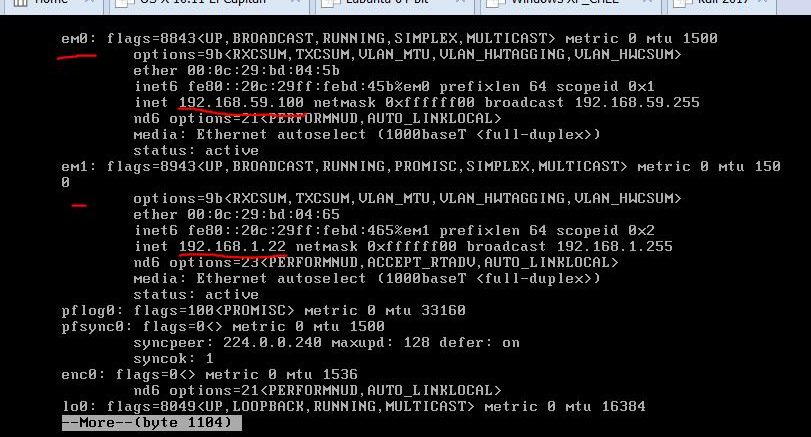

Instalamos pfSense (u otro sistema operativo de tipo Firewall , ipfire, security onion, etc) y configuramos de la manera usual, con dos tarjetas de red. Una para conectar a internet, en modo bridge con la tarjeta wifi del portátil (windows 10). La segunda tarjeta de red en modo Host-only, para crear una red interna donde conectaremos el Host (nuestro portátil).

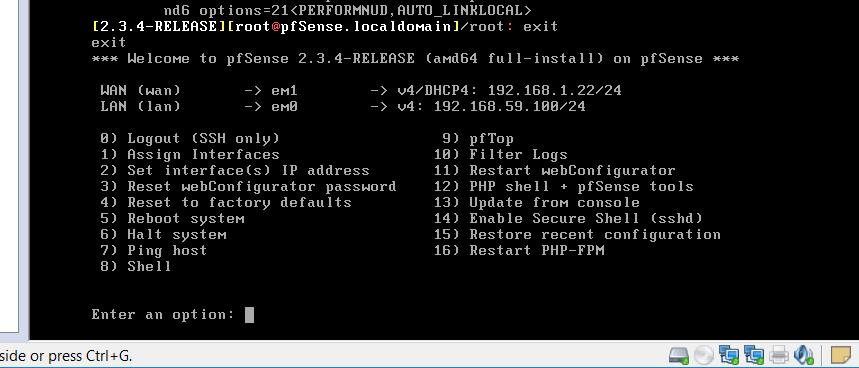

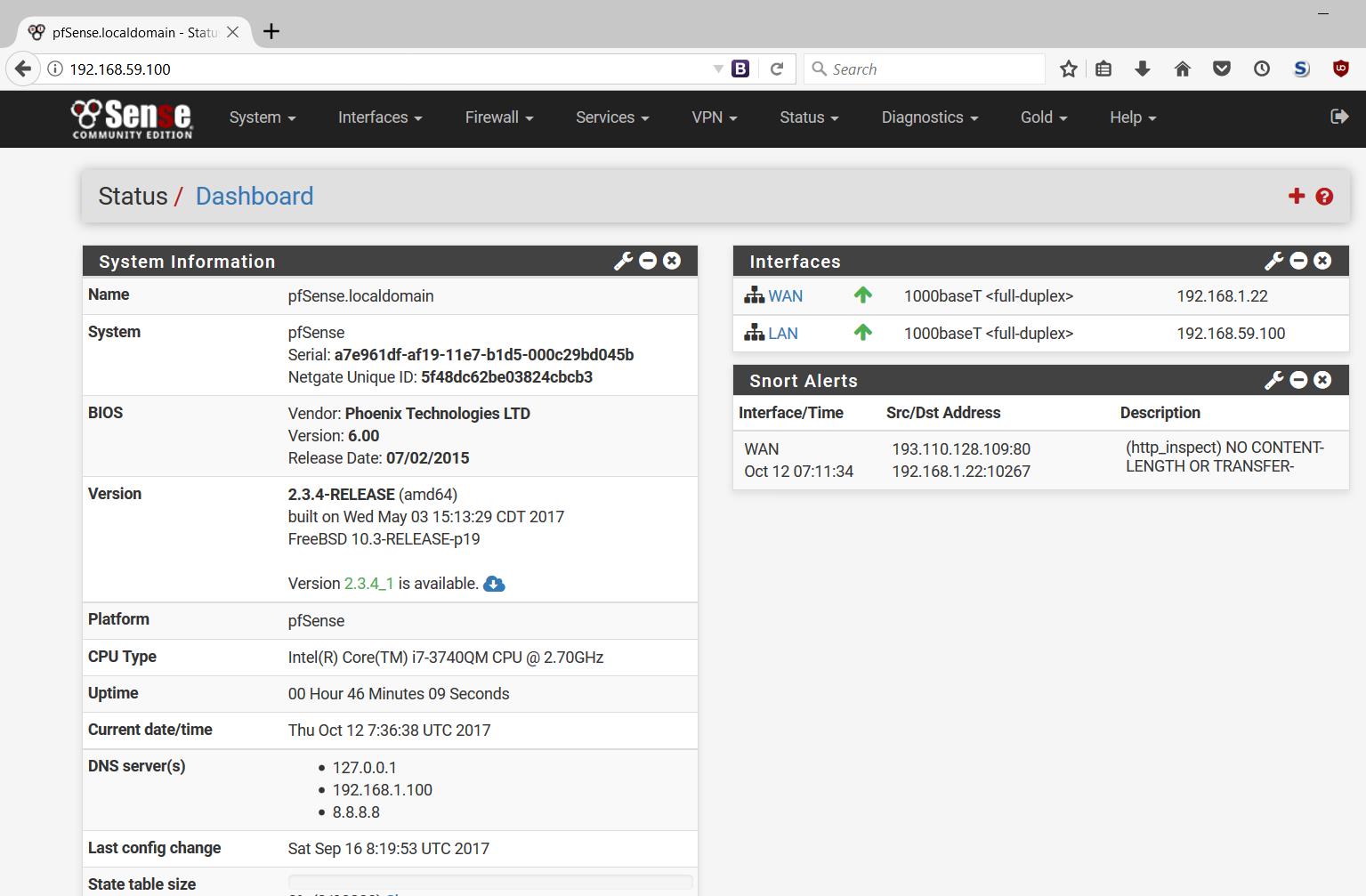

Instalamos el Sistema Operativo e indicamos y configuramos las tarjetas de red adecuadamente: La salida a internet (WAN) por la tarjeta en modo Bridge, y la red LAN con la tarjeta en modo Host-only o red interna (en este caso ambas con ip estática)

Configuración de Red en el HOST (Windows 10)

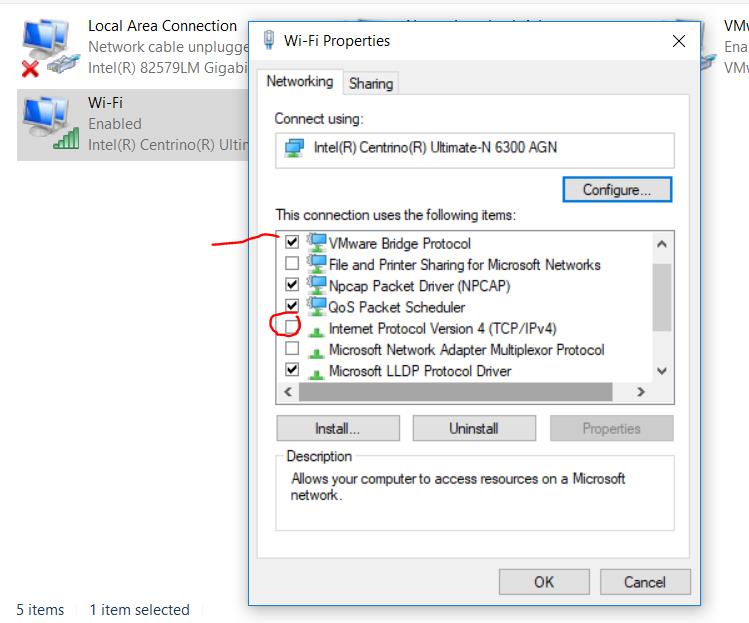

En nuestra máquina Host, lo que queremos es que todo el tráfico de red pase por la máquina virtual, por la red Host-only de VMWare, y no por la tarjeta de red (WiFi). Por tanto lo que hay que hacer es seleccionar la tarjeta de red que se está usando y deshabilitar todos los protocolos a excepción del «VMware Bridge Protocol». Dejamos así sin conectividad IP a nuestro ordenador con su propia tarjeta de red (y así se forzará a pasar por la máquina virtual). La explicación de esto está en la web de vmware:

https://kb.vmware.com/s/article/1020359?language=en_US :Using a network adapter only with the VMware Workstation guest virtual machine

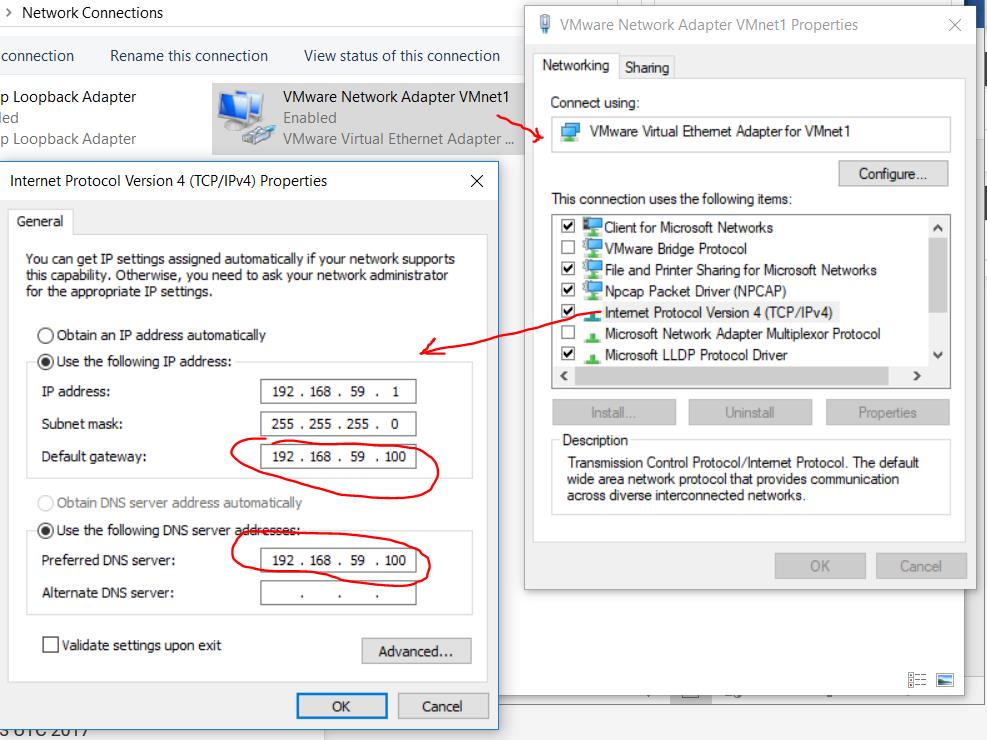

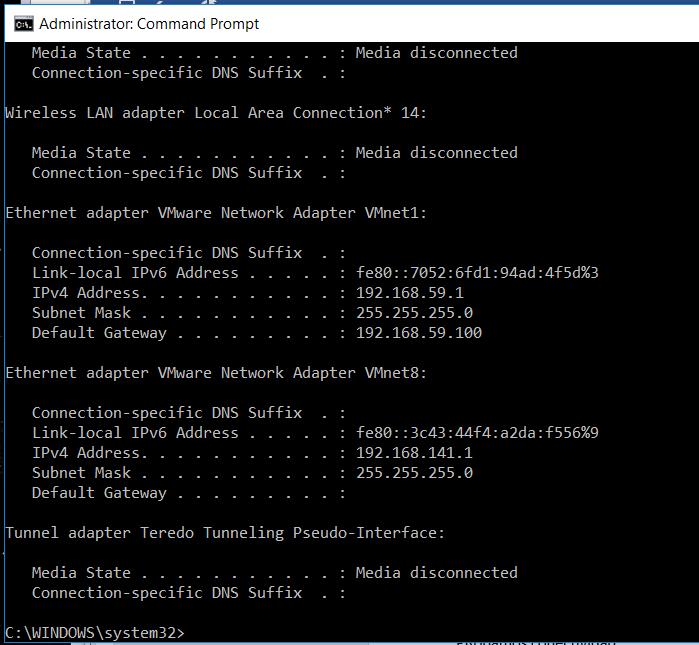

Adicionalmente, tenemos que configurar el adaptador virtual de nuestra red Host-only para asignarle una IP y una puerta de enlace/servidor DNS, (la ip de la puerta de enlace/DNS será la IP LAN de la máquina virtual que hemos configurado previamente, nuestro Firewall)

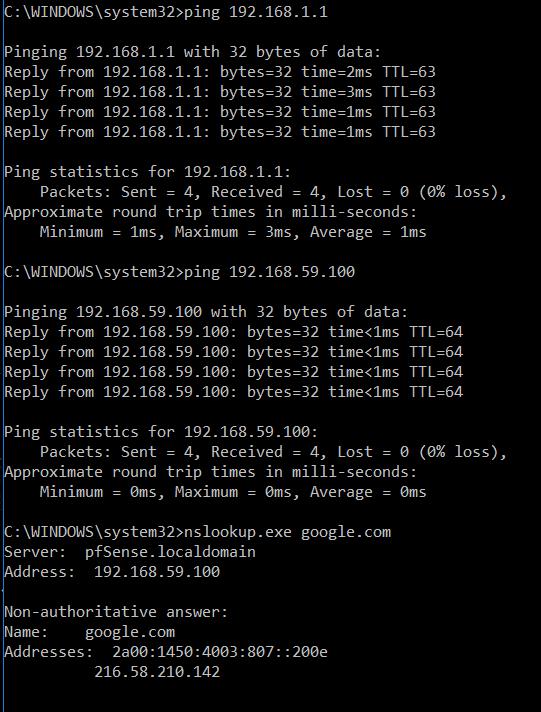

Probamos ahora la conectividad en el Host Windows 10 (necesariamente la máquina virtual tiene que estar ejecutándose):

Hacemos ping al router y vemos que tenemos conectividad. a pesar de no tener el Windows 10 una ip en el rango de la red wifi, y también con nslookup comprobamos que la máquina virtual es la que nos resuelve las peticiones DNS:

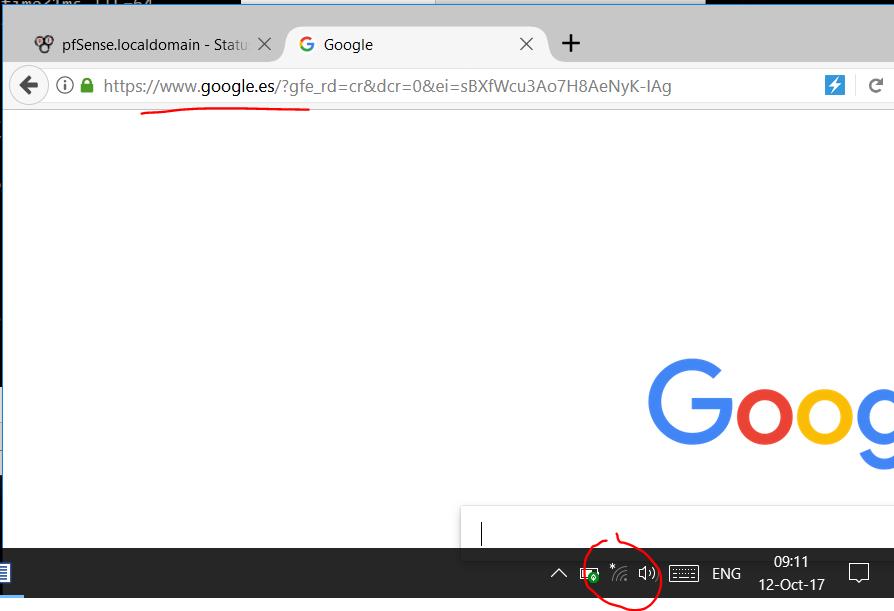

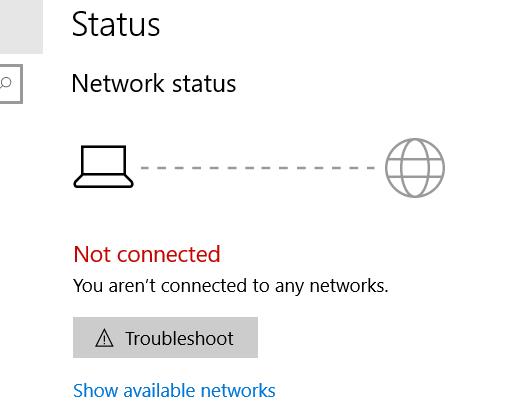

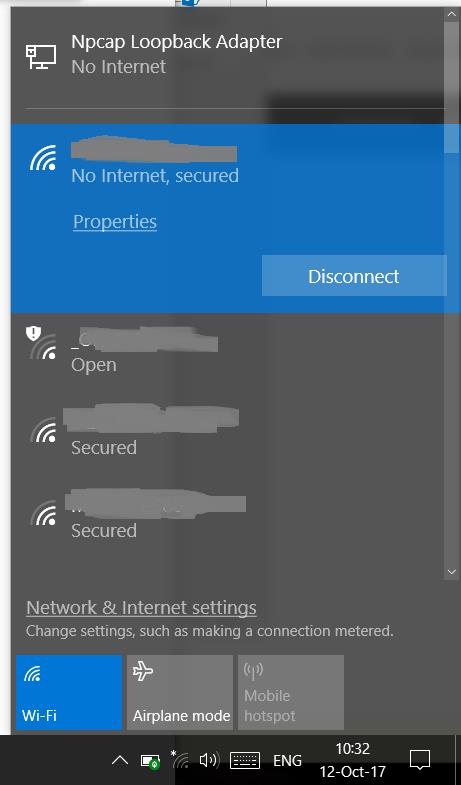

Una última comprobación de que tenemos conexión a internet, a pesar de que nuestro Windows 10 indica lo contrario (no estamos conectados a wifi y no tenemos internet, aunque no es así):

pfSense (VMWare) funcionando como Firewall de nuestro ordenador

Para finalizar, comprobamos que ipFire está funcionando

Configuración ip:

Conectividad con el Host, vemos como el ping a la red WAN (internet) funciona, pero no así el ping a la red local LAN (Windows 10), ya que lo filtra, por estar configurado el Firewall así:

Panel de control de pfSense:

Esquema de la configuración de red: